Magazine

Quantsマガジン

ランサムウェアの感染経路まとめ!被害の予防や対策と感染後の対処法を紹介!

ランサムウェアは身代金要求型の悪意あるソフトで、メール添付や不正サイトからの感染経路が存在します。被害に備え、定期バックアップや最新のセキュリティ対策が不可欠です。ランサムウェア感染時は感染経路の特定と、専門家に相談して、適切な初期対応が重要となります。

目次

ランサムウェアとは

ランサムウェアとは、データやシステムを人質に取り、復旧のための対価(身代金、ランサム)を要求する悪意あるソフトウェアのことを指します。

感染するとデータアクセスが遮断され、金銭の支払いを強いられますが、支払っても復旧が保証されるわけではありません。

ランサムウェアの特徴

ランサムウェアはマルウェアの一種で、次のような危険な特徴を持っています。

- 感染したコンピューターのファイルや重要なデータを強力な暗号化アルゴリズムで暗号化し、被害者はデータにアクセスできなくなります。

- 攻撃者は、暗号化されたデータを復号するための身代金(ランサム)を要求します。身代金は、通常は仮想通貨で支払うよう指示されます。

- 身代金支払いの期限が設定され、期限を過ぎるとデータが永久に失われる可能性があると脅されます。

- 悪意のあるメールの添付ファイル、リンク、エクスプロイトキットなど、さまざまな方法で感染します。

- 一部のランサムウェアは、ネットワーク上の他のコンピューターにも拡散する機能を持っています。

- コードは難読化やオブファスケーションされていて、解析が困難になっています。

- 匿名の仮想通貨を使うため、支払った身代金の追跡や返金は極めて困難です。

ランサムウェアは絶えず進化を続け、新しい手法が次々と登場することが大きな脅威となっていますので、常に情報を更新して予防・対策・対処することが必要です。

ランサムウェアの感染被害

ランサムウェア感染は企業に甚大な被害をもたらします。セキュリティ対策や定期バックアップなどの予防策が重要ですが、万一感染した場合は迅速な初動対応、対処が肝心です。

ネットワークを遮断し被害の拡大を防ぎ、専門家と協力して適切な復旧作業を行います。身代金の支払いは二次被害のリスクがあるため避けるべきです。予防と適切な対処を組み合わせた総合的な対策が不可欠といえます。

システムにおける被害

ランサムウェアに感染すると、システム上の重要なファイルやデータが悪意ある第三者によって暗号化され、アクセスが完全に遮断されてしまいます。

このような事態が発生すると、企業の業務は停滞し、システムが一時的に使用できなくなり、生産性の低下や業務の遅延が発生します。さらに、専門家による復旧作業を行う必要があり、その対処に膨大な時間と多額の費用がかかることが想定されます。

最悪の場合、感染したシステムを修復できず、新たなシステムを構築しなおさなければならない事態に陥る可能性もあります。

業務および金銭面の被害

ランサムウェアの感染により、業務がストップしてしまうと、企業の収益機会が失われ、売上の減少などの深刻な経済的損失が発生します。また、業務停止が長期化すれば、顧客から信頼を失い、将来的な収益にも悪影響を及ぼす恐れがあります。

さらに、もしランサムウェア攻撃者から要求される身代金を支払ってしまった場合にはその金額と、感染したシステムを専門家に復旧させるための費用が発生します。

身代金の金額は一件当たり数百万円から数億円と高額になる場合もあり、中小企業であれば経営に重大な打撃を与えかねません。

情報漏えい被害

最新のランサムウェア攻撃では、単に重要データを暗号化するだけでなく、感染と同時に機密データを攻撃者のサーバーに事前に送信し、インターネット上で公開する恐れがあります。

この手口により、企業の極秘情報や顧客の個人情報など、漏えいしてはならない重要な情報資産が外部に流出するリスクが高まります。

一度情報が漏えいしてしまうと、企業の信用が失墜し、賠償金の支払いなどの深刻な事態に発展する可能性があります。情報漏えいによる被害は計り知れないほど大きく、企業の存続さえ危ぶまれる事態となり得ます。

暗号型ランサムウェア

コンピューターシステム上の重要なファイルやデータを、強力な暗号化アルゴリズムで暗号化します。一旦暗号化されてしまうと、専用の復号化キーがない限り、ファイルやデータにアクセスすることは不可能になります。

攻撃者は、この復号化キーの提供と引き換えに、高額の身代金を要求してきます。身代金を支払わない限り、暗号化されたデータを復旧させることはできず、企業や組織の業務活動に甚大な影響が及ぶことになります。

ロックスクリーン型ランサムウェア

コンピューターやモバイルデバイスの画面をロックし、使用を完全に妨害します。この種類のランサムウェアは、ファイルやデータ自体を暗号化するわけではありませんが、デバイスの操作性を奪うことで、事実上の業務停止を強いられます。

攻撃者は、デバイスのロックを解除するための金銭を要求してきます。身代金を支払わない限り、ロックが解除されず、デバイスが使用不能な状態が継続してしまいます。

ランサムウェア感染被害の流れ

ランサムウェア感染は非常に厄介な問題です。感染に対して、適切な予防と対処が肝心になりますので、ここでは感染した場合の被害発生までの流れを説明します。

デバイスにおけるランサムウェア感染

ランサムウェアは、さまざまな経路からデバイスに侵入します。最も一般的な感染経路は、ユーザーが不審なメールに添付されたファイルを開いてしまうことです。フィッシングメールから送られてくる偽の請求書や配送伝票などの添付ファイルを不用意に開けば、ランサムウェアに感染してしまう場合があります。

また、悪意のあるウェブサイトにアクセスした際に、ブラウザの脆弱性を狙った攻撃を受け、知らぬ間にランサムウェアをダウンロードされてしまうケースもあります。

攻撃者への情報送信

ランサムウェアに感染したデバイスは、攻撃者が管理するコマンド&コントロールサーバーに接続し、感染デバイスの情報を攻撃者に送信します。

送信される情報には、ユーザーIDやIPアドレス、感染した環境の詳細なデータなどが含まれています。攻撃者はこの情報を元に、被害者企業ごとに最適な要求額の設定や攻撃手法を検討します。

暗号化

ランサムウェアは、被害企業にとって極めて重要な業務データやシステムファイルを強力な暗号化アルゴリズムで暗号化し、被害者側からはアクセスできなくなってしまいます。ここで暗号化の対象となるのは、文書ファイル、データベース、顧客情報、財務データ、メールデータなど、企業活動になくてはならない重要データすべてです。

この暗号化処理によって、被害企業は業務の継続が困難になる場合もあり、経済的な打撃も甚大になります。

身代金要求

ランサムウェアは、暗号化したデータの復号化キーを提供する代わりに、高額の身代金を要求するメッセージを被害者に送ります。このメッセージには、身代金の支払い方法や支払い期限、連絡用のメールアドレスが記載されています。

また、身代金を支払わなかった場合の制裁として、暗号化したデータを攻撃者のウェブサイトで公開するなどの脅迫文言も含まれていることがあります。

支払い期限が過ぎても身代金を払わなければ、攻撃者は機密データの公開や二重の身代金要求など、さらなる被害を加える可能性があり、適切な対処が必要です。

ランサムウェアの感染経路

ランサムウェアは多様な経路から感染する危険性があり、予防策が何より重要です。標的型攻撃の場合、不審なメールの添付ファイルを開いたり、リンクをクリックしたりすることで感染が始まるため、従業員の教育を徹底し、このような行為を控えさせることが予防につながります。

一方、無作為の攻撃では、悪質なウェブサイトの閲覧や、偽のソフトウェアのインストールなどから知らぬ間に感染してしまう可能性があるため、最新のセキュリティソフトの導入と定期的な更新が不可欠です。

アプリケーション実行

正規のアプリケーションに偽装したランサムウェアを、誤ってユーザーが実行してしまうことで感染します。

偽装の手口は洗練されており、本物の正規アプリと見分けがつきにくい場合があります。ユーザーが気付かぬうちに実行されてしまい、重要データが暗号化されてしまう危険性があります。

インターネット上の広告

インターネットに接続しているだけで、不正なウェブサイトの広告からランサムウェアが自動でダウンロードされて感染することがあります。

ユーザーが何の操作も行っていない状況でも、脆弱性を狙った攻撃が行われる可能性があるため、常に予防と対処が必要です。

ソフトウェアやファイルのダウンロード

偽のソフトウェアやファイルをダウンロードし実行してしまうと、ランサムウェアに感染することがあります。これらの偽物は本物とよく似ているため、ユーザーが気付きにくいのが特徴です。

ソフトウェアやファイルは、安全でないサイトからのダウンロードは常に避けるべきです。

メールの添付ファイルやリンク

フィッシングメールに含まれる偽装された添付ファイルを開いたり、リンクをクリックしたりすることでランサムウェアに感染します。

フィッシングメールは本物の企業や機関を騙るなどの手口が用いられ、ユーザーを欺くための精巧な偽装が施されています。

リムーバブルメディアへの接続

感染したUSBメモリや外付けハードドライブをコンピューターに接続すると、そのメディアに潜むランサムウェアがデバイスに侵入し、重要データを暗号化してしまう危険があります。

作成者不明のメディアは接続しないよう十分注意が必要です。

リモートデスクトップでのアクセス

セキュリティ対策が不十分なリモートデスクトップ接続を不正利用し、攻撃者がコンピューターにランサムウェアを直接インストールする手口があります。

リモートアクセス時の認証の強化など、セキュリティ強化が欠かせません。

VPN機器での接続

不正なVPN機器を介して、ランサムウェアがネットワークに侵入する事例があります。

VPN接続は便利な反面、セキュリティリスクも高いため、信頼できるVPN機器の選択が重要となります。

ランサムウェアの感染予防対策

ランサムウェアの脅威は決して油断できるものではありません。予防のためには、入念な対策が不可欠です。

怪しいアプリケーションは実行しない

信頼できない出所からのアプリやファイルには、ランサムウェアなどの悪性コードが潜んでいる危険性があります。そのため、作者不明や見知らぬサイトからのプログラムは、安全性が確認されるまで実行を控えることが重要です。

そうした有害ソフトウェアを起動する前に、必ず信頼できるセキュリティソフトで徹底的にスキャンし、被害を防ぐ対策を取ることが重要不可欠です。

匿名のプログラムに秘められた脅威から、自身とデータを守るため、常に警戒心を持つことが肝心です。

暗号化された通信経路の活用

インターネット上でのデータの送受信には、SSL/TLSなどの暗号化プロトコルを用いた通信経路の利用が推奨されます。これにより、データが第三者によって窃取されるリスクを軽減し、情報やデータの安全性を高められます。

特に、機密性の高い情報や個人情報を扱う場合には、暗号化された通信経路の使用が不可欠です。

適切な暗号化技術を利用することで、データの保護を強化し、ランサムウェアによる攻撃から自己を守ることができます。

インシデント対応計画策定

ランサムウェアの感染やその他のセキュリティインシデントが発生した際に迅速かつ効果的に対応するためには、あらかじめ詳細な対応計画を策定しておくことが極めて重要です。この計画には、インシデントの検出方法、関連部署や担当者への報告手順、データの復旧手順、影響の最小化戦略などが含まれるべきです。

インシデント対応計画の策定と定期的な見直しによって、組織はセキュリティの脅威に対してより強固に備えることができ、感染の拡大を防ぐことができます。

システムやファイルの定期的バックアップ

システムやファイルの定期的なバックアップは、ランサムウェア感染後のデータ復旧において不可欠な対策です。バックアップを行うことで、感染によってデータが暗号化されても、重要な情報を失うリスクを大幅に軽減できます。バックアップの頻度や方法は、データの重要性や変更の頻度に応じて適切に選択する必要があります。

また、バックアップデータの安全性を確保するために、別の物理的な場所やクラウドストレージに保管し、定期的にバックアップの完全性を検証することが推奨されます。

クラウドストレージを利用することで、物理的なデバイスの故障や紛失、自然災害などによるデータ損失のリスクを回避できるだけでなく、リモートでのデータアクセスも可能になります。

また、多くのクラウドサービスプロバイダーは高度なセキュリティ対策を提供しており、データの保護を強化できます。しかし、クラウドストレージの利用にあたっては、適切なアクセス管理と暗号化を施すことが重要です。

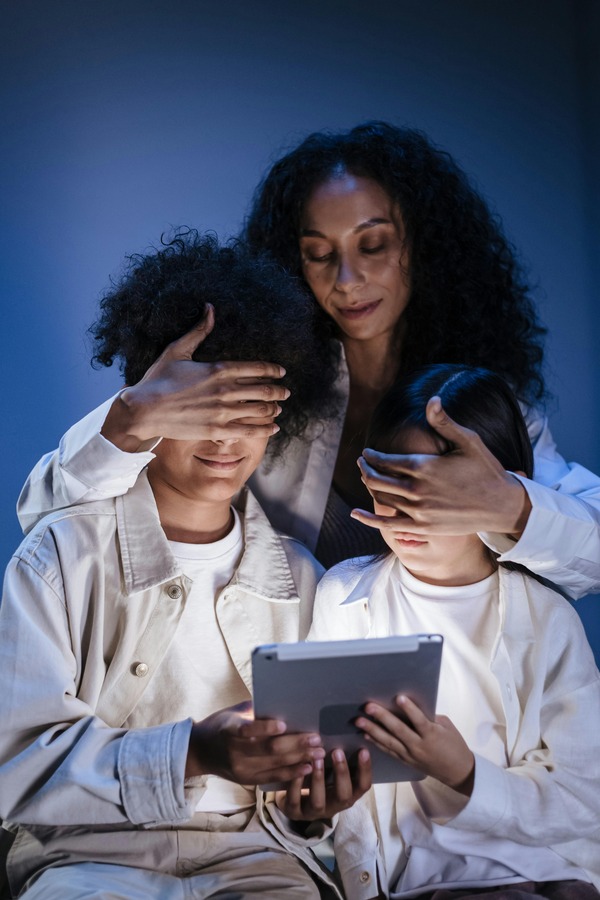

従業員へのサイバーセキュリティ教育

従業員へのサイバーセキュリティ教育は、組織のセキュリティ体制を強化するために極めて重要な要素です。教育プログラムには、フィッシングメールの識別方法、安全なウェブブラウジングの実践、強力なパスワードの作成、不審な活動の報告方法など、セキュリティ意識を高めるための内容を含め、予防と対処の徹底を行うべきです。

定期的なトレーニングと意識向上キャンペーンを通じて、従業員が最新の脅威や対策について知識を持ち、適切な行動を取れるようにすることが重要です。

セキュリティソフト導入

最新のアンチウイルスソフトウェアやマルウェア対策ソフトウェアの導入は、ランサムウェアを含む様々なセキュリティ脅威からコンピューターシステムを保護するために不可欠です。これらのセキュリティソフトウェアは、不審な挙動を検出し、感染の拡大を防ぐための重要なツールとなります。

定期的なアップデートを行うことで、新たに発見された脆弱性やマルウェアに対する防御能力を維持し、システムの安全性を高められます。

セキュリティパッチの定期更新

オペレーティングシステムやソフトウェアのセキュリティパッチを定期的に更新することは、既知の脆弱性を修正し、ランサムウェアを含む様々な攻撃からシステムを保護するために極めて重要です。

定期的なセキュリティパッチの適用によって、攻撃者が脆弱性を悪用するリスクを大幅に軽減できます。自動アップデート機能を有効にすることで、常に最新のセキュリティ状態を維持し、システムのセキュリティを強化できます。

多要素認証

アカウントのセキュリティを強化するために、多要素認証(MFA)の導入が推奨されます。MFAは、パスワードだけでなく、ユーザーが所有するもの(例:携帯電話で受け取るワンタイムパスワード)やユーザーの特性(例:指紋認証)など、複数の認証要素を組み合わせることで、不正アクセスのリスクを軽減します。

特に、重要なアカウントや機密情報にアクセスする際には、多要素認証の使用が不可欠であり、セキュリティのレベルを大幅に向上させることができます。

メール送信元の確認とウイルスチェック

メールの送信元を慎重に確認し、添付ファイルやリンクを開く前には十分な注意を払うことが重要です。不審なメールは、ランサムウェアやフィッシング詐欺の一般的な手段であるため、見知らぬ送信者からのメッセージや怪しい内容のメールには警戒が必要です。

添付ファイルやリンクを開く前に、ウイルスチェックを行うことで、マルウェア感染のリスクを低減できます。

安全でない可能性のあるメールには返信せず、疑わしい場合には送信者の正当性を確認することが重要です。

OSやソフトウェアの最新アップデート

OS(オペレーティングシステム)やソフトウェアをいつも最新のバージョンに維持することは、セキュリティ上の脆弱性を修正し、ランサムウェアを含む様々なサイバー攻撃からシステムを保護するために不可欠です。

ソフトウェア開発者は定期的にセキュリティアップデートをリリースしているため、アップデートを迅速に適用することで、システムの安全性を保護することができます。自動アップデート機能を利用することで、手動でのアップデート作業を省略し、常に最新のセキュリティ措置を講じることが可能です。

URLフィルタリング

不正なウェブサイトへのアクセスをブロックするために、URLフィルタリング技術の導入が効果的です。URLフィルタリングは、危険なウェブサイトやフィッシングサイトへのアクセスを制限し、ユーザーを保護することができます。

企業や組織においては、URLフィルタリングをネットワークレベルで実装することにより、従業員が不適切なコンテンツやマルウェアにさらされるリスクを軽減できます。定期的なフィルタリングルールの更新によって、新たな脅威からも保護することが可能です。

USBやBluetoothの無効化

USBポートやBluetooth機能は、外部デバイスからのデータ転送や接続を可能にする便利な機能ですが、同時にセキュリティリスクも伴います。不正なUSBデバイスや未承認のBluetooth接続を通じて、マルウェアがシステムに侵入する可能性があるため、不要な場合にはこれらの機能を無効化することが推奨されます。

特に、公共の場所やセキュリティが重視される環境では、USBポートやBluetooth機能の使用を制限し、外部からの攻撃を防ぐための対策を講じることが重要です。

ランサムウェア感染時の対処法

ランサムウェアに感染した場合、以下の対処法を検討してください。

- ネットワークからの切断: 感染したデバイスをネットワークからすぐに切断し、他のデバイスへの感染拡大を防ぎます。

- 身代金の支払い回避: 身代金の支払いは、攻撃者を助長することになるため、避けるべきです。

- バックアップからの復旧: 定期的なバックアップがあれば、それを利用してデータを復旧します。

- 専門家のコンサルティング: サイバーセキュリティ専門家に相談し、対処方法を検討します。

- セキュリティ対策の強化: 今後の感染予防のため、セキュリティ対策を見直し、強化します。

ランサムウェアの種類

ランサムウェアには様々な種類が存在し、感染経路もさまざまです。ひとたびネットワークに侵入すれば、短期間でシステム全体に被害が及ぶ危険性を秘めています。そのため、ランサムウェアの種類と感染経路を十分に理解し、適切な対策を講じることが不可欠です。

ランサムウェア自体は標的や手口を使い分けており、企業や個人、さらには産業制御システムなどを狙うものまで多岐にわたります。中には広範囲に被害を及ぼす凶悪なタイプのものも存在するため、常に最新の脅威に対する注意が必要不可欠といえるでしょう。

Bad Rabbit

これは主にロシアとウクライナの組織を標的としたランサムウェアであり、ユーザーが偽のAdobe Flashアップデートをダウンロードしてインストールすることによって感染します。

一度感染すると、このランサムウェアはシステム上のデータを暗号化し、復元のための身代金を要求します。

Conti

高度にカスタマイズ可能であることが特徴のランサムウェアで、特に企業や政府機関などの大規模な組織を標的としています。

主にフィッシングメールやエクスプロイトキットを介してシステムに侵入し、重要なデータを暗号化します。

Cryptowall

暗号化されたファイルを復元するための身代金をユーザーに要求することで知られています。

主にフィッシングメールや偽の広告を通じて感染が広がり、ユーザーのデータを危険にさらします。

Lockbit

高速なファイル暗号化機能で知られるランサムウェアで、主に企業を標的としています。

リモートデスクトッププロトコル(RDP)の脆弱性を利用してシステムに侵入し、重要なデータを暗号化します。

Petya・GoldenEye

Petyaはシステムのマスターブートレコードを書き換えることでデータを暗号化するランサムウェアであり、GoldenEyeはその変種の一つです。

主にメールの添付ファイルを介して感染し、システムを完全に制御下に置きます。

SNAKE(EKANS)

産業制御システムを標的とするこのランサムウェアは、ファイルを暗号化するのみならず、重要なプロセスを停止させることで企業の運営を妨害します。

感染経路はフィッシングメールや不正なソフトウェアが一般的です。

WannaCry

世界中で大規模な感染被害を引き起こしたことで有名なランサムウェアです。Windowsの脆弱性を攻撃して感染し、ネットワークを介して迅速に拡散します。

一度感染すると、システム上のデータを暗号化し、身代金を要求します。

スマートフォンのランサムウェア感染

スマートフォンもランサムウェアの標的になることは、一般にはあまり知られていないかもしれません。しかし近年、スマートフォンでもランサムウェア被害が増加しており、無視できない脅威となっています。

スマートフォンに感染すると、連絡先データや写真、メッセージなど、個人の大切な情報が暗号化され、アクセスが制限されてしまうことがあります。

プライバシーの侵害に加え、情報を取り戻すための身代金支払いを強いられる可能性もあり、被害は深刻です。

スマートフォンのランサムウェア感染被害

スマートフォンもランサムウェアの標的となり得ます。感染すると、連絡先、写真、メッセージなどの個人データが暗号化され、アクセスが制限されます。

スマートフォンのランサムウェア感染経路

スマートフォンへの感染経路は、不正なアプリのインストール、フィッシングメール、悪意のあるウェブサイトの閲覧などがあります。

スマートフォンのランサムウェア感染対策

スマートフォンのランサムウェアの感染を防ぐためには、次のような対策が効果的です。

- 不正なアプリはインストールしない

- セキュリティソフトを導入し、常に最新の状態に保つ

- システムやアプリのアップデートを定期的に行う

- 不審なメールやリンクを開かない

- 公式のアプリストアからのみアプリをダウンロードする

- バックアップを定期的に行う

ランサムウェアの感染経路まとめ

ランサムウェアが感染する経路には、フィッシングメールに添付されたファイルや、ハイパーリンク、不正なウェブサイトや広告からの自動ダウンロード、偽のソフトウェアやアプリケーションの実行、セキュリティが不十分なリモートデスクトップ接続、感染したUSBメモリや外付けハードドライブの接続などがあります。

感染予防のためには、セキュリティ対策の徹底、定期的なバックアップ、従業員への教育が重要です。

また、感染した場合は、速やかに専門家に相談し、適切な対処を行うことが大切です。

コンサルティングのご相談ならクオンツ・コンサルティング

コンサルティングに関しては、専門性を持ったコンサルタントが、徹底して伴走支援するクオンツ・コンサルティングにご相談ください。

クオンツ・コンサルティングが選ばれる3つの理由

②独立系ファームならではのリーズナブルなサービス提供

③『事業会社』発だからできる当事者意識を土台にした、実益主義のコンサルティングサービス

クオンツ・コンサルティングは『設立から3年9ヶ月で上場を成し遂げた事業会社』発の総合コンサルティングファームです。

無料で相談可能ですので、まずはお気軽にご相談ください。

関連記事

サイバーセキュリティ

マクロウイルスとは?オフィス製品に感染する仕組みと対策を解説!

マクロウイルスは、ビジネスに不可欠な「マイクロソフトオフィス」製品のマクロ機能を悪用するマルウェアの一種です。ここでは、マクロウイルスの特徴と感染経路や、具体的な種類と被害例、詳しい対策方法について解説します。感染の仕組みを理解して対策を講じましょう。

サイバーセキュリティ

サイバー攻撃とは?攻撃の目的・種類や手口と被害事例から対策を紹介!

サイバー攻撃とは、サーバやパソコンなどの機器に対して不正アクセスや情報窃取、破壊活動などを行う攻撃の総称です。近年はサイバー攻撃が高度化し、どんな組織もサイバー攻撃にあうリスクがあります。本記事では、サイバー攻撃の種類や手口、被害事例について詳しく解説します。

サイバーセキュリティ

VPNのセキュリティは安全?仕組みやメリットとリスクを解説!

本記事ではVPNのセキュリティについて解説しています。安全性と危険性、仕組み、メリット、さらにはリスクまで詳しく説明しています。最後まで読むと、VPNのセキュリティをよく理解できますので、企業のセキュリティ対策に役立ててください。

サイバーセキュリティ

ネットワークセキュリティとは?リスクと取るべき対策まとめ

本記事ではネットワークセキュリティについて解説しています。ネットワークセキュリティのリスクや事例、必要な対策を詳しく説明しています。企業に欠かせないセキュリティ対策がよく理解できますので、最後まで読んで参考にしてください。

サイバーセキュリティ

マルウェア対策とは?感染の脅威と対処法を事例や感染経路とともに解説!

この記事では、マルウェアの定義、脅威、感染経路、予防対策、感染後の対処法について解説しています。マルウェアはウイルス、トロイの木馬、スパイウェアなどを含み、個人情報の盗難やシステム破壊を目的としています。感染経路は多岐にわたり、予防にはソフトウェアの更新、セキュリティソフトの導入、不審なメールの回避などが必要です。感染後はネットワークの遮断とマルウェアの駆除、データの復旧などが重要です。

サイバーセキュリティ

身代金要求型ウイルス(ランサムウェア)の手口とは?データを守るための対策も紹介!

ランサムウェアとは身代金要求型のウイルスのことを指し、世界中で深刻な被害をもたらしています。その攻撃手口も巧妙化しており包括的なセキュリティ対策が求められます。この記事では、身代金要求型不正プログラムといわれるランサムウェアの概要、感染経路、手口や対策を詳しく説明します。

サイバーセキュリティ

ランサムウェアに感染したらどうする?感染経路と予防法や感染後の対処法を解説!

ランサムウェアの基礎知識と感染による被害、感染経路や予防策、感染したら行う対処法と禁止事項を具体的に解説します。ランサムウェアに感染したら被る金銭被害や業務停止、情報漏えいなどのリスクを回避するために必要なセキュリティ対策や教育など役立つ情報を提供します。

サイバーセキュリティ

マルウェアとランサムウェアの違いとは?特徴や感染経路と対策について解説!

ランサムウェアはマルウェアの一種であり、近年、ランサムウェアを含むマルウェアの被害が増加しています。企業や組織をマルウェアから守るためには、その特徴や対策を正しく理解することが重要です。 そこで本記事では、それぞれの違いや特徴、感染経路、対策を解説します。

サイバーセキュリティ

ソーシャルエンジニアリングの手口とは?特徴や対策と被害事例を解説!

ソーシャルエンジニアリングとは、人間の心理的な隙を突くサイバー攻撃です。本記事ではソーシャルエンジニアリングの特徴や手口について解説します。実際に起きた事例も紹介するので、ソーシャルエンジニアリングの対策に役立ててください。

サイバーセキュリティ

ホワイトリストとは?対策の仕組みやセキュリティのメリットを解説!

ホワイトリストとは、安全と評価したWebサイトやIPアドレス等を定義したリストです。ホワイトリストに登録しているアプリケーションや通信のみ実行を許可します。ホワイトリストに登録していないものは全てブロックするため、高いレベルのセキュリティ対策となります。