Magazine

Quantsマガジン

無害化とは?メール・ファイル無害化の仕組みやメリットとおすすめサービス6選を紹介!

無害化とは、すべてのデータを悪意があるものとして処理するセキュリティ対策の一つです。無害化を取り入れることで、企業のセキュリティ対策が向上します。本記事では無害化の仕組みやメリット・デメリット、サービスを紹介するので、ぜひ参考にしてください。

無害化とは

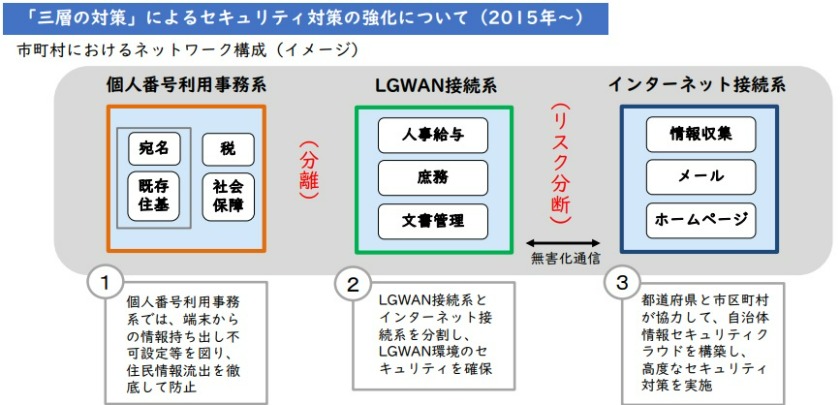

無害化とは、すべてのメールやファイルなどが悪意のあるプログラムに感染しているものとして処理し、安全な状態で閲覧できるようにするセキュリティ対策です。たとえば、マイナンバーを扱う地方自治体では2015年から、インターネット環境から受信したデータに対して無害化できるシステムの積極的な導入を推奨しています。(三層の対策)

地方自治体だけではなく、ネットワークを分離して運用する対策は、経済産業省とIPAが提示する「サイバーセキュリティ経営ガイドライン」でも示されている有効な対策です。無害化には「メール無害化」「ファイル無害化」「Web無害化」に分類され、それぞれ仕組みが異なります。本記事で解説するので、理解を深めましょう。

無害化の意味

サイバー攻撃の手法は複雑化や増加しており、既知のサイバー攻撃に対処するセキュリティソフトだけではすべてを防ぐことはできません。そのため、新しく作られたサイバー攻撃への対応として経済産業省では「無害化」を推奨しています。無害化はマルウェアを感染させない入口対策として有効なので、ぜひ取り入れましょう。

(参考:IPA「令和2年度中小企業サイバーセキュリティ対策支援体制構築事業(サイバーセキュリティお助け隊事業)- 成果報告書(全体版)-」)

無害化の特徴

無害化の特徴としては、ファイルやメール、Webに記載されるスクリプト・マクロなどを削除し、再構築して安全に閲覧できるようにすることが挙げられます。ただし、スクリプトやマクロが正しいものであっても「不正」として処理されるので、情報共有や業務の効率に影響が出ることがあります。

また、メールに添付されているファイルがすべて削除されてしまうものもあるため、ネットワーク環境や業務の効率を考慮したうえで無害化を進めましょう。

メール無害化とは

メール無害化とは、受信したメール本文や添付ファイルなどにマルウェアが添付されているものとして処理し、安全な状態で閲覧できるようにする手法です。請求書を装ったメールなどにマルウェアが潜んでいる場合に、メール無害化を施すことで被害を防ぎます。

メール無害化の仕組み

では、メール無害化はどのような仕組みで実施されるのか見ていきましょう。

仕組み1:HTMLメールをテキストメールに変換

HTML形式のメールによるサイバー攻撃では、メールを開封した時点でマルウェアに感染するものもあります。外部から受信したHTML形式のメールをテキスト形式に変換し、メールに仕込まれた悪意のあるスクリプトやマクロを除去することが可能です。

仕組み2:メール内のURLリンクを削除・無効化

サイバー攻撃にはメールのURLを開くとウイルスに感染する手法のものがあります。このようなサイバー攻撃を防ぐため、メールに記述されたURLを削除や無効化し、安全な状態に再構築したうえで閲覧できるようにします。

仕組み3:添付ファイルを削除・形式変換

添付ファイルにマルウェアが仕込まれていることがあるので、開かないことが有効な手段です。メール無害化ではメールに添付されたファイルを削除、形式変換して受信できるよう加工します。ただし、すべてのファイルを悪意のあるものとして判断するため、正常なファイルでも対象となる点は注意が必要です。

メール無害化のメリット

メールを確認するときには無害化の処理が済んでいるため、サイバー攻撃を受けるリスクが低いことが挙げられます。

メール無害化のデメリット

すべての添付ファイルやリンクが削除されるので、作業効率が低下することや、外部とのやり取りがスムーズに行われない可能性があります。

ファイル無害化とは

ファイル無害化とは、サイトからダウンロードしたり、外部デバイスから持ち込んだりしたデータに対して処置し、マルウェアの侵入を防ぐことです。

ファイル無害化の仕組み

ファイル無害化の仕組みについて解説します。

仕組み1:ファイルのテキスト化

ファイルのテキスト化とは、主に文書ファイルをテキスト形式にして無害化する手法です。文書ファイルに仕込まれた不正なマクロの動作を阻止します。

仕組み2:ファイル形式の変換・画像化

ファイルをテキスト化するだけでは、グラフなどの描画ができません。テキスト化するだけでは視認性が低くなってしまう部分は、PDF形式のファイルへの変換や画像化することで無害化します。

仕組み3:ファイルの再構築

ファイルの再構築(サニタイズ処理)は、すべてのファイルにマルウェアなどのリスクがあると仮定し、感染リスクが高い部分を削除してファイルを再構築することです。具体的には、不正なマクロ・プログラムがある箇所のみを除去します。

ただし、ファイルに仕込まれたマクロやプログラム、ハイパーリンクをすべてリスクと仮定するため、本当に必要な処理が動作しないことがあるので注意しましょう。

ファイル無害化のメリット

安全な状態に再構築されたファイルを閲覧できるため、サイバー攻撃のリスクから守られることです。

ファイル無害化のデメリット

本来のファイルと形式が異なるため、オブジェクトがずれるなどで視認性が低下することや、編集ができないなどの問題があります。

Web無害化(Web分離)とは

Web無害化とは、Webサイトを仮想サーバーなどで稼働させ、Webサイトの画面のみをクライアント端末に転送する手法です。クライアント端末でWebサイトを稼働させないため、クロスサイトスクリプティングなどでのサイバー攻撃を防ぎます。

Web無害化(Web分離)の仕組み

Web無害化(Web分離)の仕組みを解説していきます。

仕組み1:物理分離

インターネット環境と社内ネットワークの環境を物理的に分離する手法です。物理的に遮断されているので、インターネットを介してマルウェアに感染した場合に、社内ネットワークへの被害の拡大を防ぐことができます。

確実に分離できるのでセキュリティは向上しますが、インターネット用の端末とは別にインターネットから分離された端末を用意しなければならないので、コストがかかります。

仕組み2:論理分離

論理分離とは、インターネットと業務システムの環境を仮想環境によって分離する手法です。仮想環境によって分離するため、1台の端末でインターネットと業務システムの両方を利用できます。

具体的な例では、仮想ブラウザなどを利用することで、インターネットからサイバー攻撃を受けた場合に、ブラウザを閉じるだけで被害の拡大を防ぐなどです。ただし、よくある設定ミスなどがセキュリティホールになってしまう点は注意が必要です。

Web無害化(Web分離)のメリット

Web閲覧によるサイバー攻撃のリスクが下がることがあげられます。たとえば、改ざんされたサイトに仕掛けられたマルウェアに感染するなどの被害を防げる点はメリットです。

Web無害化(Web分離)のデメリット

サーバーとクライアントの直接のやりとりではないため、ページを閲覧するまでに時間がかかり、快適さに欠けることやデータの共有をしにくくなることが挙げられます。また、仮想サーバーなどのシステムが別途必要であるため、コストが高い点はデメリットです。

メール・ファイル無害化サービスのおすすめ6選

では、メール無害化やファイル無害化するにはどのようなサービスを選べばよいのでしょうか。編集部で厳選したおすすめのサービスを紹介します。

Mail Defender

サービス名 | |

価格 | 要問合せ |

無害化対象 | メール |

機能 | ・誤送信防止 ・侵入防止 ・証拠保全 |

サービス提供元 | 株式会社CYLLENGE |

メール無害化は、上記の「侵入防止」機能に含まれます。HTML形式からテキスト変換やURLを無効化します。ただし、添付ファイルの無害化についてはオプション扱いとなるので、検討する際は予算外にならないか注意が必要です。

Menlo Security

サービス名 | |

価格 | 要問合せ |

無害化対象 | ・Web ・メール |

機能 | 侵入防止(Web・メール) |

サービス提供元 | Menlo Security Japan株式会社 |

Menlo Securityは、Web無害化・メール無害化が可能なサービスです。Menlo SecurityのWeb無害化はクライアント端末へのソフトウェアインストールは必要なく、いままで通り利用できる特徴があります。日本郵政や島根県、SOMPOひまわり生命などでも導入事例のあるサービスです。

MetaDefender

サービス名 | |

価格 | 要問合せ |

無害化対象 | ・ファイル ・メール |

機能 | 侵入防止 |

サービス提供元 | OPSWAT(アメリカ) |

MetaDefenderは、持ち込まれた外部デバイスに対してマルチスキャンやファイル無害化するサービスです。マルチスキャンではマカフィーやカスペルスキーなど30種類以上のウイルススキャンエンジンが稼働し、ファイルを検査します。メールの無害化機能はオプションで利用可能です。

m-FILTERメール無害化オプション

サービス名 | |

価格 | 要問合せ |

無害化対象 | メール |

機能 | ・誤送信防止 ・侵入防止 |

サービス提供元 | デジタルアーツ株式会社 |

m-FILTERはメールセキュリティソフトであり、「メール無害化」は無料のオプションとしてついています。m-FILTERのメール無害化では、添付ファイルの削除・マクロ除去、HTML形式→テキスト形式の変換、リンク無効化、メールリダイレクトでサイバー攻撃を防ぐことが可能です。

SHIELDEX Mail/SHIELDEX File

サービス名 | |

価格 | 要問合せ |

無害化対象 | ・メール ・ファイル |

機能 | 侵入防止 |

サービス提供元 | SOFTCAMP株式会社 |

SHIELDEX Mailでは本文や添付ファイルの無害化に加え、リンクの安全性をチェックし、アクセスしても問題ないかどうかを判別します。SHIELDEX Fileでは無害化専用のサーバーを介して安全なファイルをユーザーに提供するため、より堅牢性の高い環境の構築が可能です。

VOTIRO Disarmer

サービス名 | |

価格 | 要問合せ |

無害化対象 | ・Web ・ファイル ・メール |

機能 | ・誤送信防止 ・侵入防止 ・証拠保全 |

サービス提供元 | VOTIRO社(代理店:株式会社アズジェント) |

46都道府県で750以上の拠点で導入実績のある無害化サービスです。「VOTIRO Disarmer」では自治体や金融機関でも導入されており、それぞれの問題解決に応じたポリシーを想定した施策を構築します。対応しているファイルも幅広く、一太郎がいるやCADなどにも対応している点は特筆すべき特徴です。

まとめ

無害化には、「Web無害化」「ファイル無害化」「メール無害化」の3種類があり、いずれにしても添付されるファイルやスクリプトを実行させない技術を搭載しています。

サイバー攻撃は日々進化しているため、ウイルス対策ソフトだけでは対策が追い付かないことが懸念されます。今後のサイバー攻撃への対策として、自社のシステムの用途を整理し、無害化を考慮に入れましょう。

コンサルティングのご相談ならクオンツ・コンサルティング

コンサルティングに関しては、専門性を持ったコンサルタントが、徹底して伴走支援するクオンツ・コンサルティングにご相談ください。

クオンツ・コンサルティングが選ばれる3つの理由

②独立系ファームならではのリーズナブルなサービス提供

③『事業会社』発だからできる当事者意識を土台にした、実益主義のコンサルティングサービス

クオンツ・コンサルティングは『設立から3年9ヶ月で上場を成し遂げた事業会社』発の総合コンサルティングファームです。

無料で相談可能ですので、まずはお気軽にご相談ください。

関連記事

サイバーセキュリティ

マクロウイルスとは?オフィス製品に感染する仕組みと対策を解説!

マクロウイルスは、ビジネスに不可欠な「マイクロソフトオフィス」製品のマクロ機能を悪用するマルウェアの一種です。ここでは、マクロウイルスの特徴と感染経路や、具体的な種類と被害例、詳しい対策方法について解説します。感染の仕組みを理解して対策を講じましょう。

サイバーセキュリティ

サイバー攻撃とは?攻撃の目的・種類や手口と被害事例から対策を紹介!

サイバー攻撃とは、サーバやパソコンなどの機器に対して不正アクセスや情報窃取、破壊活動などを行う攻撃の総称です。近年はサイバー攻撃が高度化し、どんな組織もサイバー攻撃にあうリスクがあります。本記事では、サイバー攻撃の種類や手口、被害事例について詳しく解説します。

サイバーセキュリティ

VPNのセキュリティは安全?仕組みやメリットとリスクを解説!

本記事ではVPNのセキュリティについて解説しています。安全性と危険性、仕組み、メリット、さらにはリスクまで詳しく説明しています。最後まで読むと、VPNのセキュリティをよく理解できますので、企業のセキュリティ対策に役立ててください。

サイバーセキュリティ

ネットワークセキュリティとは?リスクと取るべき対策まとめ

本記事ではネットワークセキュリティについて解説しています。ネットワークセキュリティのリスクや事例、必要な対策を詳しく説明しています。企業に欠かせないセキュリティ対策がよく理解できますので、最後まで読んで参考にしてください。

サイバーセキュリティ

マルウェア対策とは?感染の脅威と対処法を事例や感染経路とともに解説!

この記事では、マルウェアの定義、脅威、感染経路、予防対策、感染後の対処法について解説しています。マルウェアはウイルス、トロイの木馬、スパイウェアなどを含み、個人情報の盗難やシステム破壊を目的としています。感染経路は多岐にわたり、予防にはソフトウェアの更新、セキュリティソフトの導入、不審なメールの回避などが必要です。感染後はネットワークの遮断とマルウェアの駆除、データの復旧などが重要です。

サイバーセキュリティ

身代金要求型ウイルス(ランサムウェア)の手口とは?データを守るための対策も紹介!

ランサムウェアとは身代金要求型のウイルスのことを指し、世界中で深刻な被害をもたらしています。その攻撃手口も巧妙化しており包括的なセキュリティ対策が求められます。この記事では、身代金要求型不正プログラムといわれるランサムウェアの概要、感染経路、手口や対策を詳しく説明します。

サイバーセキュリティ

ランサムウェアに感染したらどうする?感染経路と予防法や感染後の対処法を解説!

ランサムウェアの基礎知識と感染による被害、感染経路や予防策、感染したら行う対処法と禁止事項を具体的に解説します。ランサムウェアに感染したら被る金銭被害や業務停止、情報漏えいなどのリスクを回避するために必要なセキュリティ対策や教育など役立つ情報を提供します。

サイバーセキュリティ

マルウェアとランサムウェアの違いとは?特徴や感染経路と対策について解説!

ランサムウェアはマルウェアの一種であり、近年、ランサムウェアを含むマルウェアの被害が増加しています。企業や組織をマルウェアから守るためには、その特徴や対策を正しく理解することが重要です。 そこで本記事では、それぞれの違いや特徴、感染経路、対策を解説します。

サイバーセキュリティ

ソーシャルエンジニアリングの手口とは?特徴や対策と被害事例を解説!

ソーシャルエンジニアリングとは、人間の心理的な隙を突くサイバー攻撃です。本記事ではソーシャルエンジニアリングの特徴や手口について解説します。実際に起きた事例も紹介するので、ソーシャルエンジニアリングの対策に役立ててください。

サイバーセキュリティ

ホワイトリストとは?対策の仕組みやセキュリティのメリットを解説!

ホワイトリストとは、安全と評価したWebサイトやIPアドレス等を定義したリストです。ホワイトリストに登録しているアプリケーションや通信のみ実行を許可します。ホワイトリストに登録していないものは全てブロックするため、高いレベルのセキュリティ対策となります。