Magazine

Quantsマガジン

身代金要求型ウイルス(ランサムウェア)の手口とは?データを守るための対策も紹介!

ランサムウェアとは身代金要求型のウイルスのことを指し、世界中で深刻な被害をもたらしています。その攻撃手口も巧妙化しており包括的なセキュリティ対策が求められます。この記事では、身代金要求型不正プログラムといわれるランサムウェアの概要、感染経路、手口や対策を詳しく説明します。

目次

身代金要求型ウィルス・ランサムウェアとは

ランサムウェアは、身代金要求型のマルウェアの一種で、感染すると端末やサーバー内のデータやファイルが暗号化されてしまい利用できなくなります。暗号化されると、利用者のコンピューターの画面上に、データの復号化のための身代金の支払い要求の通知や連絡先情報が表示されます。

データが暗号化される際、攻撃者独自のパスワードなどが鍵として使用されるため、被害者が自分でデータを元に戻すことは非常に難しいです。さらに、身代金を支払ったとしても、データが約束どおりに復元される保証はありません。データが一度暗号化されてしまうと、その復元はほぼ不可能といえるでしょう。

ランサムウェアに感染すると、甚大な被害につながります。たとえば、世界規模で複数の企業の工場が稼働停止になったり、公共の医療組織が医療サービスの提供ができなくなるなどの深刻な事例も発生しています。

ランサムウェアの感染経路や手口

以前は、ランサムウェアを広く配布する主な方法として、メールを介して不正なプログラムを無差別に送信する手法が普及していました。

しかし、 リモートワークの普及やSaaSの利用が進む中、ネットワークインフラのセキュリティ上の弱点や認証情報の脆弱性を利用して、企業や団体のネットワークへの侵入を図る攻撃手法が増加しています。

従来の手口は、ランサムウェアによってデータが暗号化され、データの復元を条件に身代金を要求されるケースが主流でした。しかし、新しい手口として二重脅迫型が増加しています。ネットワークからデータを不正に盗み出し、「身代金の支払いがなければ盗んだデータを公開する」と脅迫するという、さらに悪質な形態が見られるようになっています。

ランサムウェア対策1:経営で取り組むべきこと

企業規模や業種を問わず、あらゆる企業がランサムウェアの標的となり得るため、各企業は組織的なセキュリティ対策をとることが必要です。

具体的な対策方法を解説します。

アクセス権の最小化

一度攻撃者によって侵入された場合、ネットワーク上の複数のデバイスが影響を受け、データが暗号化されるなど被害が広範囲に生じる可能性があります。それを防ぐために、ユーザーアカウントへの権限付与やアクセスできる領域は、最小限にすべきです。

また、インターネット上で公開している機器は攻撃されるリスクが高いです。そのためその機器からアクセスできる範囲も限定することも重要です。

ウイルス対策ソフトの導入

ランサムウェアから身を守るための最初のステップはウィルス対策ソフトの導入です。

このソフトウェアはランサムウェアを含む様々なデジタル脅威からコンピュータを保護し、新しいウイルスが発見された場合に備えて定期的に更新されます。そのため、セキュリティソフトウェアのウイルス定義ファイルを最新の状態に維持することは極めて重要です。

ランサムウェアの攻撃は、ウェブサイト、電子メール、リモートデスクトップ接続、さらにはオペレーティングシステムやファームウェアの脆弱性を利用して実施されます。ランサムウェアの攻撃はますます巧妙化しており、ウィルス対策ソフトの基本的な対策だけでは不充分なケースもあります。

こうした場合、マルウェアの発見と除去、デバイスへのアクセス制限や自動バックアップをするランサムウェア対策専用ツールの導入も有効です。

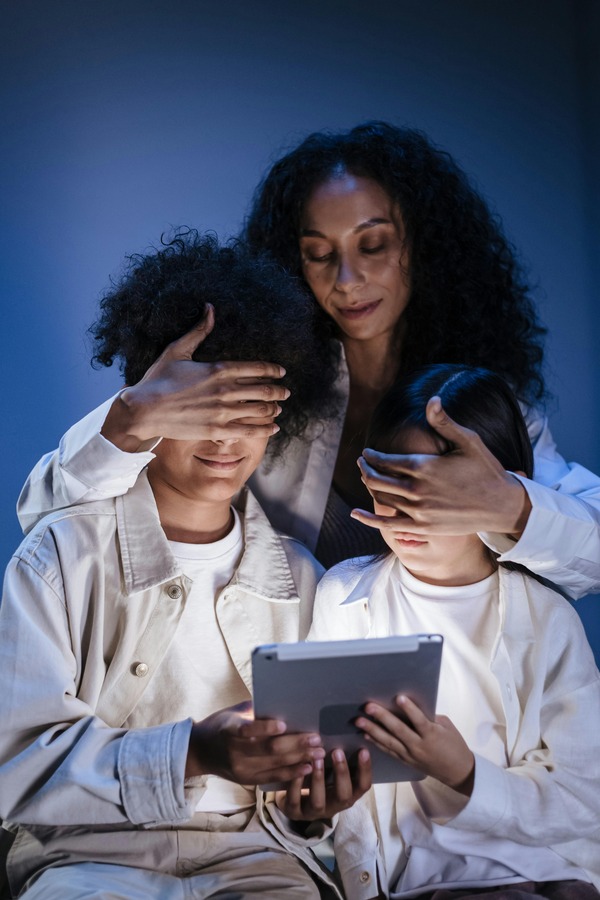

スタッフへのサイバーセキュリティ教育実施

高度なセキュリティ体制を確立しても、従業員のセキュリティに対する認識が不十分であれば、その効果は半減します。

ランサムウェアを含む標的型攻撃はしばしば、従業員に馴染みのある取引先やサービスプロバイダーを装ってメールとして送り込まれます。従業員はこれを疑うことなく開封してしまい、結果としてマルウェアに感染するケースが増えています。

テクニカルなセキュリティ対策に加え、啓発活動やトレーニングを通じて従業員の意識を高めることが重要です。これにより、技術面と人間面の両方からセキュリティを強化し、包括的なセキュリティ対策を実現できます。

データの定期的なバックアップ

ランサムウェアの攻撃を受けた場合でも、定期的なデータのバックアップがあれば、損害を低減できます。

ランサムウェアによってバックアップやログファイルが暗号化されるケースも報告されているため、バックアップとログの取得を頻繁に行い、ネットワークから切断して保管することが重要です。

また、バックアップからシステム復旧のための手順を定期的に確認しておくことが良いでしょう。

認証機能の強化

ネットワーク機器やVPNネットワークなどの認証情報の脆弱性が原因で、外部からの侵入を許しランサムウェアの被害に遭うケースが発生しています。特に一般的によく使われるパスワードが使用されている場合はリスクが高いです。こうしたパスワードが設定されている場合は、複雑で予測しにくいパスワードへの変更が必要です。

パスワードの認証に加えて、端末認証やSMSコード認証などを組み合わせた2段階認証の導入も有効です。

またIPアドレスを使用したアクセス制御、顔認証や指紋認証などを追加する対策も推奨されます。パスワードが外部に漏れた疑いがある場合には、すぐに変更することが重要です。

ネットワークの監視

ネットワークの監視を強化して異常な挙動を素早く特定することは、感染の広がりや外部侵入の影響を最小限に抑える上で効果的です。

たとえば、端末にウイルスが侵入しようとするのを検知し除去したり、端末がウイルスに感染した場合に、EDRツールなどでその挙動を検出し、攻撃が展開される前に迅速に遮断するといった対策が有効です。

不審な通信のブロック

ファイアウォール、侵入検知システム(IDS)や侵入防止システム(IPS)を使用して、外部からの不信な通信を遮断することで、ウィルス感染のリスクを低減できます。

メールのスパム判定や送信ドメインの確認を通じてメールを選別し、不正なメール通信を遮断することで、メールを介した感染の可能性を減少させます。

OSやソフトウェアは常に最新アップデート

パソコンが使用するOSやアプリケーションは、アップデートを適時に行い、最新の状態を維持することがセキュリティ上も重要です。

OSやアプリケーションは、さまざまな問題やエラーを修正する目的で頻繁にアップデートされています。これには、ウイルス定義ファイルの最新化も含まれており、セキュリティ脅威に対する防御力の強化につながります。

そのため使用中のOSやアプリケーションを最新版に保つことは、ウイルス感染のリスクを減らす効果的な手段となります。

ランサムウェア対策2:社員やスタッフが心がけること

ランサムウェアの対策として、個々の従業員が行うべきセキュリティ対策について解説します。

組織全体で取り組むセキュリティ対策だけでなく、個人レベルで注意すべき行動などを理解することが重要です。

怪しいメールやウェブサイトにアクセスしない

多くの場合、身代金要求型ランサムウェアは特定の個人や社員を対象にしたフィッシングメールの添付ファイルやリンクを介して配信されます。

攻撃者の手口は、巧妙化しており、実際に存在する企業のロゴを使用したり、メール内容を忠実に再現するなどして、信頼を誘うケースが増加しています。そのため、怪しいメールやウェブサイトにはアクセスしないこと重要です。これらのメールの添付ファイルを開く、またはメール内のリンクをクリックすることで、感染のリスクが高まります。

さらに、セキュリティソフトウェアでさえ検出できない新種のランサムウェアも存在するため、受け取ったメールについては、送信者のアドレス、添付ファイル、メール本文の内容などを細心の注意を払って確認することが重要です。見知らぬ送信者からのメールや、内容の意味が不明なものに対しては、軽率に開かないように心がけましょう。

管理者の許可を得ないソフトウェアのインストールはしない

業務やタスクをサポートする無料アプリケーションを装いながら、実際には不正プログラムをダウンロードさせ、コンピューターをウイルスで感染させる詐欺が存在します。

ソフトウェアをインストールする際は、組織のIT管理者が監督する範囲内で実施するようにしましょう。

規定に沿ったパスワードの設定・管理

多くの企業や組織では、パスワードをユーザー名と組み合わせて使用することで、情報資産や端末へのアクセス権を制御しています。このため、パスワードの役割の重要性を理解し、適切な管理を行うべきです。

たとえばパスワード設定時には、10文字以上を用いて、数字や記号、大文字と小文字のアルファベットを含めて設定するなどの推奨規定に沿って設定することが大切です。

また異なるサービスには、同じパスワードを再利用せずに、それぞれ異なるパスワードを設定しましょう。

他者への流出を防ぐため、各自パスワードは安全な方法で管理することが必須です。

ランサムウェア感染時の対策

ランサムウェアに感染した場合の注意点と対策について解説します。

被害にあった場合の警察等への相談や報告などについても説明します。

感染した端末の電源を切らない

端末が感染しても、復旧に必要なデータがその端末内に残っている可能性があります。そのため、感染が確認された端末は電源を落とさないよう注意しましょう。

感染した端末をネットワークから切断した上で、端末に表示されている身代金やその他の内容を記録しておきます。その後、その画面の情報をもとにインターネット上で検索を行い、どの種類のランサムウェアに感染しているのかを特定する手がかりを得る場合があります。

感染した端末をオフライン化する

ランサムウェアはネットワーク経由で他の端末にも感染を拡散する可能性があります。そのため、感染や感染が疑われる端末は直ちにネットワークから切り離すことが重要です。

有線LANを使用している場合は、LANケーブルを抜くとオフライン化されます。無線LANの場合は、端末を飛行機モードに設定したり、Wi-Fiルーターをオフにして、ネットワークから隔離することが効果的です。

組織全体での対応

ランサムウェアは端末間で感染を拡散させます。

そのため、組織内での感染状況を全体的に理解し共有することが重要です。必要に応じて、支店や協力企業にも迅速に情報を伝えることが、感染の広がりを防ぐのに役立ちます。

都道府県警察のサイバー犯罪相談窓口へ相談・通報

サイバー犯罪の詳細を把握し、被害の拡散を防ぐためには、攻撃を受けた際には地域の警察に設置されているサイバー犯罪支援窓口への報告と相談をしましょう。ランサムウェアへの対応策に関するアドバイスを受け取ることが可能です。

さらに、関連する省庁に報告する、またはセキュリティ関連の取引企業、IPAやJPCERT/CCなどの専門機関に連絡を取り、具体的な対応指示に従って行動することが重要です。

ランサムウェアと身代金まとめ

近年、身代金を要求するランサムウェアの発生が増加しています。攻撃手口も巧妙化し、感染した場合、業務停止だけでなく、情報の外部流出という二重の被害リスクが懸念されています。ランサムウェアへの対応として、予防策から事後対応まで、広範囲に及ぶ対策とそれを支える実行可能なセキュリティ管理体制の構築が求められます。

コンサルティングのご相談ならクオンツ・コンサルティング

コンサルティングに関しては、専門性を持ったコンサルタントが、徹底して伴走支援するクオンツ・コンサルティングにご相談ください。

クオンツ・コンサルティングが選ばれる3つの理由

②独立系ファームならではのリーズナブルなサービス提供

③『事業会社』発だからできる当事者意識を土台にした、実益主義のコンサルティングサービス

クオンツ・コンサルティングは『設立から3年9ヶ月で上場を成し遂げた事業会社』発の総合コンサルティングファームです。

無料で相談可能ですので、まずはお気軽にご相談ください。

関連記事

サイバーセキュリティ

マクロウイルスとは?オフィス製品に感染する仕組みと対策を解説!

マクロウイルスは、ビジネスに不可欠な「マイクロソフトオフィス」製品のマクロ機能を悪用するマルウェアの一種です。ここでは、マクロウイルスの特徴と感染経路や、具体的な種類と被害例、詳しい対策方法について解説します。感染の仕組みを理解して対策を講じましょう。

サイバーセキュリティ

サイバー攻撃とは?攻撃の目的・種類や手口と被害事例から対策を紹介!

サイバー攻撃とは、サーバやパソコンなどの機器に対して不正アクセスや情報窃取、破壊活動などを行う攻撃の総称です。近年はサイバー攻撃が高度化し、どんな組織もサイバー攻撃にあうリスクがあります。本記事では、サイバー攻撃の種類や手口、被害事例について詳しく解説します。

サイバーセキュリティ

VPNのセキュリティは安全?仕組みやメリットとリスクを解説!

本記事ではVPNのセキュリティについて解説しています。安全性と危険性、仕組み、メリット、さらにはリスクまで詳しく説明しています。最後まで読むと、VPNのセキュリティをよく理解できますので、企業のセキュリティ対策に役立ててください。

サイバーセキュリティ

ネットワークセキュリティとは?リスクと取るべき対策まとめ

本記事ではネットワークセキュリティについて解説しています。ネットワークセキュリティのリスクや事例、必要な対策を詳しく説明しています。企業に欠かせないセキュリティ対策がよく理解できますので、最後まで読んで参考にしてください。

サイバーセキュリティ

マルウェア対策とは?感染の脅威と対処法を事例や感染経路とともに解説!

この記事では、マルウェアの定義、脅威、感染経路、予防対策、感染後の対処法について解説しています。マルウェアはウイルス、トロイの木馬、スパイウェアなどを含み、個人情報の盗難やシステム破壊を目的としています。感染経路は多岐にわたり、予防にはソフトウェアの更新、セキュリティソフトの導入、不審なメールの回避などが必要です。感染後はネットワークの遮断とマルウェアの駆除、データの復旧などが重要です。

サイバーセキュリティ

ランサムウェアに感染したらどうする?感染経路と予防法や感染後の対処法を解説!

ランサムウェアの基礎知識と感染による被害、感染経路や予防策、感染したら行う対処法と禁止事項を具体的に解説します。ランサムウェアに感染したら被る金銭被害や業務停止、情報漏えいなどのリスクを回避するために必要なセキュリティ対策や教育など役立つ情報を提供します。

サイバーセキュリティ

マルウェアとランサムウェアの違いとは?特徴や感染経路と対策について解説!

ランサムウェアはマルウェアの一種であり、近年、ランサムウェアを含むマルウェアの被害が増加しています。企業や組織をマルウェアから守るためには、その特徴や対策を正しく理解することが重要です。 そこで本記事では、それぞれの違いや特徴、感染経路、対策を解説します。

サイバーセキュリティ

ソーシャルエンジニアリングの手口とは?特徴や対策と被害事例を解説!

ソーシャルエンジニアリングとは、人間の心理的な隙を突くサイバー攻撃です。本記事ではソーシャルエンジニアリングの特徴や手口について解説します。実際に起きた事例も紹介するので、ソーシャルエンジニアリングの対策に役立ててください。

サイバーセキュリティ

ホワイトリストとは?対策の仕組みやセキュリティのメリットを解説!

ホワイトリストとは、安全と評価したWebサイトやIPアドレス等を定義したリストです。ホワイトリストに登録しているアプリケーションや通信のみ実行を許可します。ホワイトリストに登録していないものは全てブロックするため、高いレベルのセキュリティ対策となります。

サイバーセキュリティ

脆弱性とは?意味や危険性と発生原因・対策を徹底解説!

脆弱性の意味は、システムにとって重大な危険性をもたらす設計上の欠陥や誤りです。近年、脆弱性が発見されるとすぐにサイバー攻撃に悪用されるケースも増えています。脆弱性を放置するリスクについて、事例をもとに原因を確認し、適切な対策を実施しましょう。